Взлом Grinex и легенда о «западных спецслужбах»

15 апреля 2026 года, около 15:00 мск, с кошельков криптобиржи Grinex — зарегистрированной в Киргизии, работающей из Москвы и признанной Минфинами США и Великобритании прямой наследницей разгромленной Garantex — пошло исходящее движение средств. Утром 16 апреля биржа публично объявила о приостановке операций и опубликовала в своём Telegram-канале текст, стилистически больше похожий на мобилизационную сводку, чем на корпоративное заявление. С кошельков биржи, по её собственной оценке, похитили «более 1 млрд рублей». А виноваты, как утверждает Grinex, «структуры недружественных государств». Ончейн-аналитики называют другую цифру — около 15 миллионов долларов — и совсем другой набор объяснений.

История важна не из-за размера хищения. Пятнадцать миллионов по меркам 2025–2026 годов — средний, ничем не выдающийся инцидент. Важен контекст: Grinex — не рядовая биржа, а ключевой операционный узел инфраструктуры, через которую Россия пытается обходить санкции, и торговая площадка рублёвого стейблкоина A7A5, через который, по оценкам Elliptic, меньше чем за год прошло транзакций более чем на 100 миллиардов долларов. И именно эта площадка — одновременно жертва и рассказчик — предлагает миру единственную версию случившегося: виноваты спецслужбы.

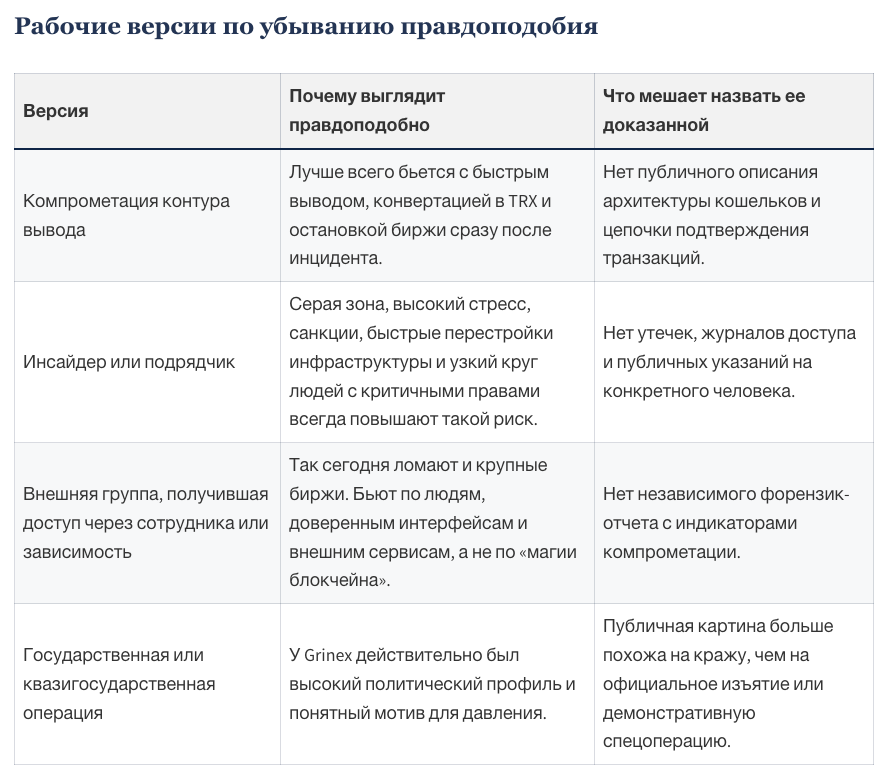

Рамка удобна почти всем: государству, самой бирже, её клиентам. У неё одна проблема — она не подтверждается ничем, кроме заявления самой Grinex.

Этот материал — попытка разобрать произошедшее по существу. Что именно видно в блокчейне. Кто из независимых аналитиков что говорит. Какие версии имеют под собой опору, а какие держатся только на риторике.

Что доказано и что пока остаётся версией

Чтобы сразу зафиксировать рамку, удобно разделить факты на две стопки.

Что подтверждено ончейн-данными и независимыми источниками. Grinex остановила операции 16 апреля. С её адресов ушли средства — это видно в блокчейне. TRM Labs и Elliptic независимо друг от друга зафиксировали хищение: TRM оценивает сумму примерно в $15 млн, Elliptic — около $13,1 млн. Украденный USDT был конвертирован в TRX и частично в ETH и сведён на один консолидационный адрес в сети TRON. В схеме фигурирует не только Grinex, но и связанная киргизская площадка TokenSpot.

Что остаётся недоказанным. Технический вектор атаки — биржа Grinex его не раскрыла, независимые аналитики публично не реконструировали. Участие спецслужб — ни одно западное или украинское разведведомство публично не высказывалось, ни один частный блокчейн-аналитик атрибуцию на государственный уровень не дал. Степень возможного инсайда — предположение, а не установленный факт. Компенсация клиентам — неопределённая величина; прецедент Garantex и аналогичных площадок говорит скорее «нет».

Всё остальное в этой истории — интерпретации. Дальше разбираем их по очереди.

Что такое «Grinex»?

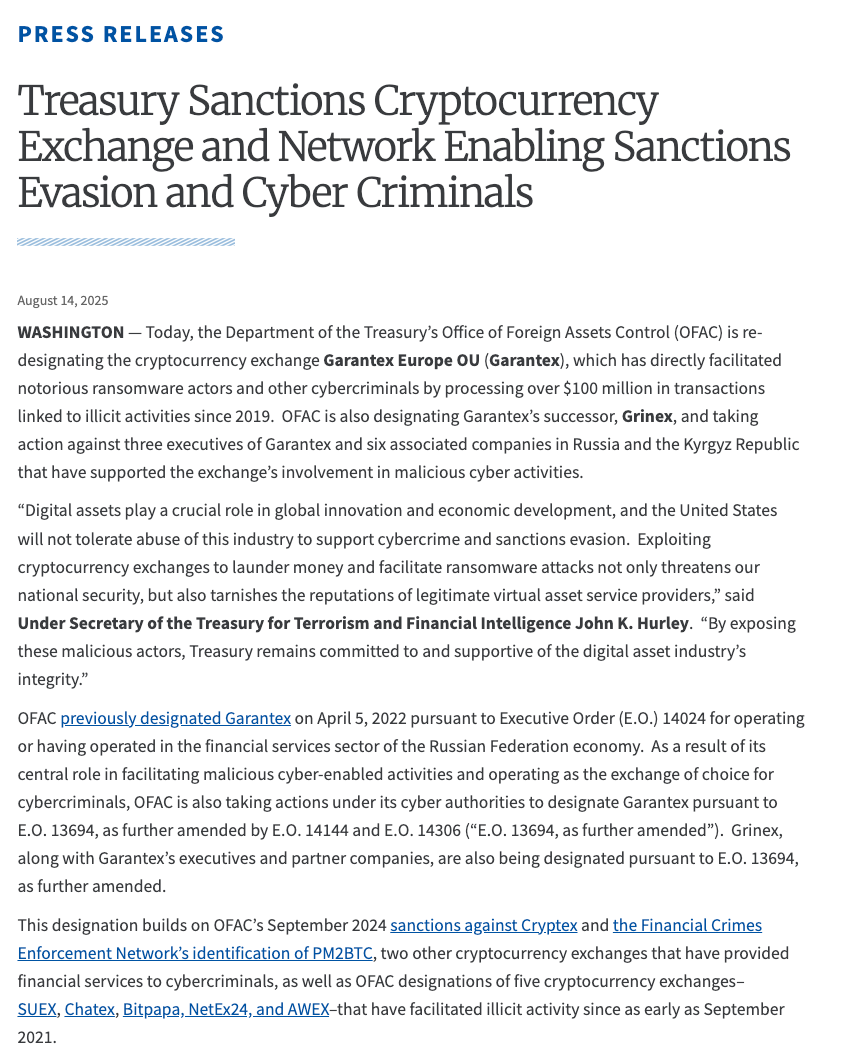

Чтобы понять, почему геополитическая рамка вокруг взлома прозвучала так громко, нужен короткий экскурс в биографию площадки. Grinex появилась в декабре 2024 года — за три месяца до того, как американский Secret Service, немецкая и финская полиция скоординированным ударом 6 марта 2025 года вывели из строя Garantex: изъяли домены, захватили серверы, заморозили более 26 миллионов долларов в USDT со стороны Tether. Днём позже Минюст США опубликовал обвинительные заключения против сооснователя Garantex Александра Мира Серды и технического администратора Алексея Бещекова.

Бещеков — 46-летний гражданин Литвы, живший в России, выпускник факультета вычислительной математики и кибернетики МГУ — был арестован 11 марта 2025 года в Варкале (штат Керала, Индия), куда приехал с семьёй на отдых. Его перевезли в Дели в ожидании экстрадиции в США. 31 августа 2025 года он умер в индийской тюрьме. Публичной картины обстоятельств смерти нет: ни индийские власти, ни родственники деталей не раскрывали, первым о смерти сообщил Сергей Менделеев в своём Telegram-канале.

Мира Серда — гражданин России и Ганы, ранее носил фамилию Нтифо-Сиао — на свободе, объявлен в международный розыск. Госдеп США 14 августа 2025 года назначил за информацию о нём вознаграждение до 5 миллионов долларов в рамках программы TOCRP, плюс ещё 1 миллион за информацию о других ключевых фигурах Garantex. Место его нахождения публично не раскрывается.

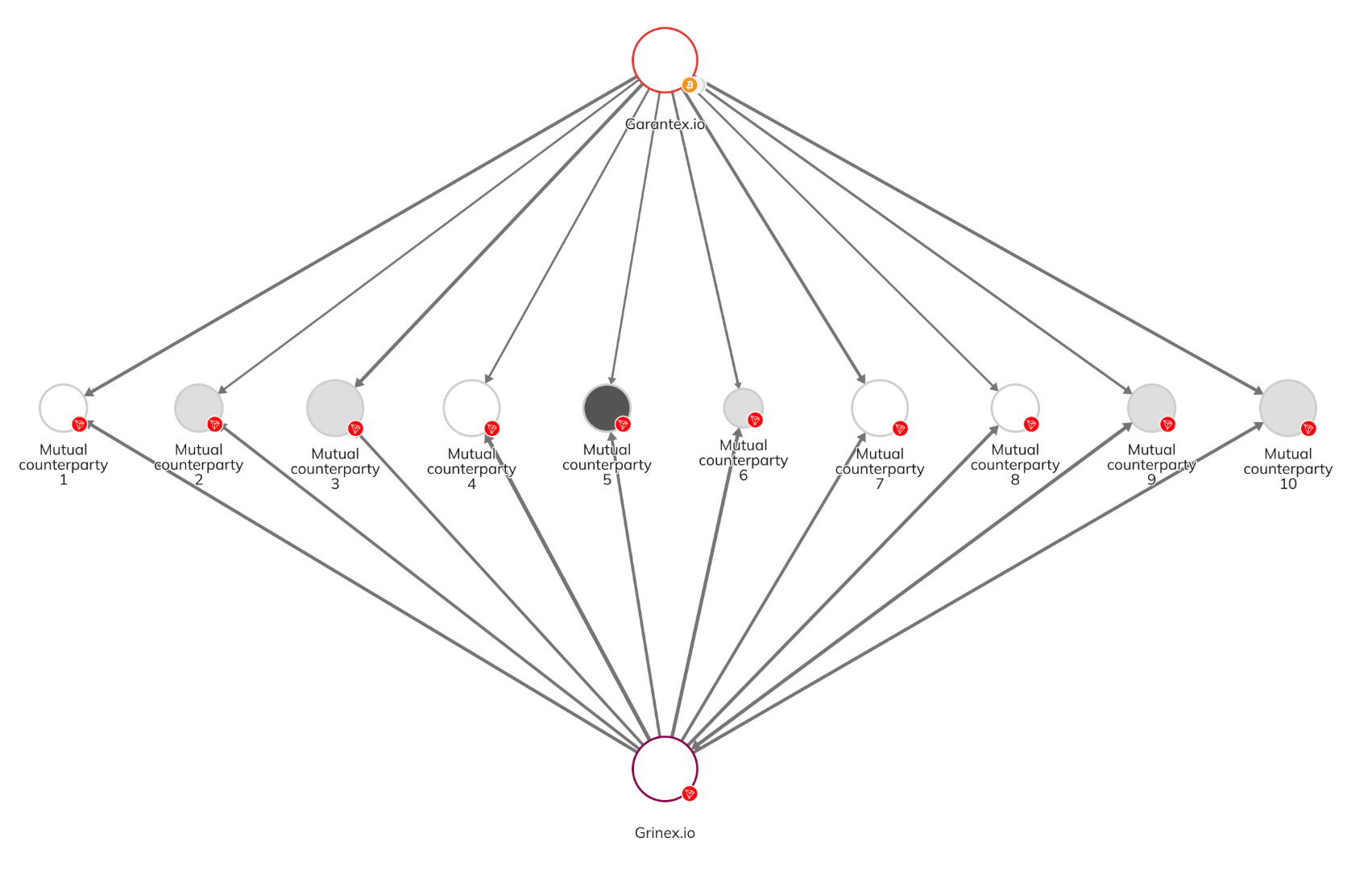

Уже с января 2025-го, за недели до разгрома, кошельки Garantex начали переводить ликвидность в токен A7A5, а в Telegram-каналах биржи появились рекомендации переходить на «новую платформу со знакомым функционалом». Пользователям Garantex, лишившимся доступа к балансам, замороженные суммы конвертировали в A7A5 и позволяли обменивать на Grinex. Это не спонтанная реинкарнация после удара — это заранее подготовленная миграция.

https://home.treasury.gov/news/press-releases/sb0225 «OFAC в августе 2025 года прямо обозначил Grinex как преемницу Garantex. Источник: Минфин США.»OFAC 14 августа 2025 года оформил этот факт в санкционном документе (пресс-релиз SB0225), прямо назвав Grinex преемницей Garantex и заблокировав её активы по E.O. 13694. Заодно под санкции попали Сергей Менделеев, Александр Мира Серда, Павел Каравацкий, шесть аффилированных юрлиц в России и Киргизии, эмитент A7A5 Old Vector, сама компания A7 LLC (51% у молдавского беглого банкира Илана Шора, 49% у подсанкционного Промсвязьбанка), а также связанные Exved и InDeFi Bank. Через неделю, 20 августа, аналогичный удар нанёс британский OFSI. Двадцать третьего октября 2025 года ЕС в 19-м санкционном пакете ввёл прямой запрет любых транзакций с A7A5.

Эту картину полезно дополнить самим британским OFSI. В своём threat assessment ведомство пишет, что после мартовского ареста активов Garantex, по имеющейся у него информации, компания продолжила операции под новым именем; ликвидность была переведена в Grinex через A7A5; интерфейсы Garantex и Grinex были визуально похожи; часть клиентов, потерявших средства при остановке Garantex, была компенсирована уже на Grinex; отдельные пользователи Grinex сообщали о верификации в офисе Garantex. Это один из самых сильных официальных аргументов в пользу того, что Grinex был не просто «новой биржей рядом», а прямым продолжением прежней инфраструктуры.

Параллельно A7A5 прошёл противоположный путь в России: 30 сентября 2025 года его признали «цифровым финансовым активом» для международных расчётов; к осени 2025-го A7A5 и связанные с ним сервисы рекламировали возможность покупки токена с использованием карт Промсвязьбанка; в ноябре Минфин РФ объявил о создании «Росвекселя» — совместного предприятия государства, ПСБ и A7 для цифровых векселей во внешнеторговых операциях. По утверждениям самой A7, на которые ссылаются FT, Chainalysis и Elliptic, через A7 за 11 месяцев 2025 года прошло транзакций на 7–7,5 триллионов рублей, а доля связанной с ней инфраструктуры в российской внешней торговле может доходить до 12–19% — эти цифры FT независимо не верифицировала и прямо оговорила этот факт в своей публикации.

Даже с такими оговорками масштаб ясен. Это не маргинальный обменник на подворотне, а работающий финансовый контур, обслуживающий часть государственной логистики в обход SWIFT, с прямой бенефициарной связью с подсанкционным государственным банком и осуждённым за кражу миллиарда долларов из молдавских банков человеком. Когда именно эта инфраструктура заявляет, что на неё напали «западные спецслужбы», — к словам стоит присматриваться внимательно.

Что произошло 15–16 апреля: фактура

По заявлению самой Grinex, биржа подверглась масштабной кибератаке, в результате которой были похищены средства клиентов. По публичной on-chain картине речь, вероятнее всего, идёт не о внешних self-custody-кошельках пользователей, а об адресах, контролировавшихся биржевой инфраструктурой. Reuters, передавая сообщение, отдельно оговорился: версию Grinex о причастности иностранных спецслужб агентство независимо проверить не смогло. Это важная оговорка: факт хищения подтверждают ончейн-наблюдения и несколько независимых источников, а политическая атрибуция остаётся заявлением самой компании.

Ончейн-картина, по совпадающим данным Elliptic и TRM Labs, выглядит так. Примерно в 15:00 мск 15 апреля с кошельков Grinex началось исходящее движение — за несколько часов до любого публичного заявления. Уходили стейблкоины USDT преимущественно в сети TRON. Общая сумма, вытекшая с биржевых адресов, — около 15 миллионов долларов. Grinex публично раскрыла 54 скомпрометированных кошелька. TRM Labs идентифицировала ещё 16, так что общее число фигурирующих в инциденте адресов ближе к 70 — отсюда и разночтение «54 против 70» в публикациях.

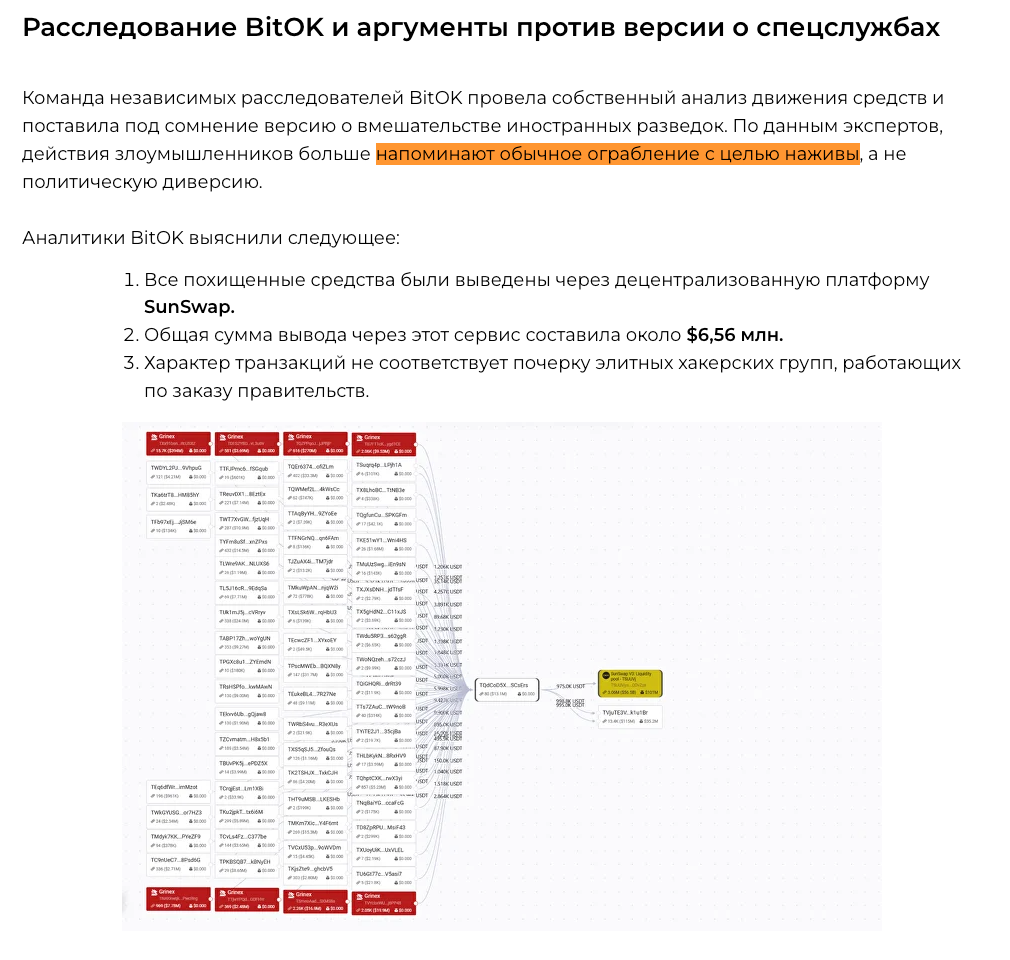

Дальше — классический сценарий отмывания: украденный USDT быстро конвертировался в TRX и частично в ETH через децентрализованную биржу SunSwap, после чего сводился на один консолидационный адрес TH9kgjfrKeTNeyXtDKvxCXZ1dVKr7neKVa. К моменту заявления биржи на этом адресе скопилось около 45,9 миллионов TRX — эквивалент примерно 15 миллионов долларов. По состоянию на 17 апреля 2026 года движения с этого адреса не зафиксировано.

Логика конвертации прозрачна. USDT — централизованный стейблкоин, Tether по запросам американских правоохранителей неоднократно замораживал крупные подсанкционные суммы, включая упомянутые 26 миллионов долларов у Garantex в марте 2025 года. TRX, напротив, централизованного механизма заморозки не имеет. Перевод средств в «нативную» монету сети — стандартный шаг любого, кто хочет вывести украденное и знает, как устроен рынок. Ни уровня Lazarus Group, ни доступа к государственным киберресурсам для этого не требуется.

Ончейн-след: TRM, Elliptic и связка с TokenSpot

Самую подробную техническую реконструкцию опубликовала TRM Labs. По её данным, к инциденту причастны около 70 адресов — на 16 больше, чем раскрыла сама биржа. Elliptic пришла к близким выводам и отдельно пояснила, что перевод в TRX и ETH выглядит логичным шагом ради ухода от риска заморозки со стороны Tether.

Важная деталь, которую заметили в TRM Labs. Пятнадцатого апреля, в окно исходящих транзакций с Grinex, аналогичный, но крошечный трафик — около пяти тысяч долларов — ушёл с двух кошельков другой киргизской биржи, TokenSpot. Адрес назначения — тот же консолидационный TH9kgj…KVa. TokenSpot, как компания TRM давно доказала, фактически фронт-компания экосистемы Garantex. TokenSpot тем же вечером 15 апреля объявил о «технических работах» и возобновил работу 16-го. Эта связка принципиальна: атака, по всей видимости, имела единого исполнителя и целилась в связанную инфраструктуру, а не в один отдельно взятый горячий кошелёк.

Заявление биржи: язык важнее фактов

Теперь — собственно официальная версия. Её стоит прочитать внимательно, потому что именно в стиле, а не в содержании, и есть главное.

Grinex заявляет, что подверглась «масштабной кибератаке с признаками участия зарубежных спецслужб». Цифровые следы и характер атаки, по формулировке биржи, «свидетельствуют о беспрецедентном уровне ресурсов и технологий, доступных исключительно структурам недружественных государств». Атака, по мнению Grinex, «координировалась с целью нанесения прямого ущерба финансовому суверенитету России». Заявление заканчивается патетическим оборотом о «новом уровне попыток дестабилизации отечественного финансового сектора».

Это не язык коммерческой биржи. Это язык пресс-релиза силового ведомства. В нём почти нет технической конкретики: не названы векторы атаки, не описаны признаки, по которым биржа сделала вывод о государственной атрибуции, не предъявлены индикаторы компрометации, не указано, какие именно «цифровые следы» ведут к спецслужбам каких именно государств. Единственный предъявленный «признак» — «беспрецедентный уровень ресурсов» — формулировка, которую ни один технический аналитик ни одной юрисдикции не способен ни подтвердить, ни опровергнуть, потому что это не тезис, а эмоциональная оценка.

Юридически формулировка тоже любопытна. Grinex пишет, что передала информацию «в правоохранительные органы» и обратилась с заявлением о возбуждении уголовного дела «по месту нахождения инфраструктуры». Место это в заявлении не указано — и это не случайно. Биржа зарегистрирована в Киргизии, операционно работает из Москвы, под санкциями США, Великобритании и Евросоюза. Ни ФСБ, ни Следственный комитет, ни МВД России по состоянию на 17 апреля 2026 года никаких публичных комментариев по инциденту не делали. Центральный банк и Минфин РФ — тоже. Grinex юридически находится вне регуляторного периметра любой дружественной ей юрисдикции, и в заявлении это деликатно обходится.

Ретроспективно важен и контраст. В октябре 2025 года Financial Times опубликовала ончейн-расследование о том, как Grinex после августовских санкций OFAC продолжала обслуживать миллиардные транзакции — в том числе через механизм destroyBlackFunds и пересоздание A7A5-токенов, маскирующее её связь с инфраструктурой Garantex. В ответ на этот материал Grinex публично отрицала какую-либо связь с Garantex. Теперь, спустя полгода, та же биржа позиционирует себя как элемент национальной финансовой инфраструктуры, прицельно атакованной Западом. Смена тональности произошла ровно тогда, когда это стало удобно: в момент, когда в блокчейне видна пропажа средств клиентов

Как об этом пишет пресса

Освещение разделилось на три заметно разных слоя.

Независимая западная и критическая русскоязычная пресса — Reuters, The Moscow Times, Meduza, The Insider, Kyiv Independent — тезис Grinex об «иностранных спецслужбах» передаёт исключительно в кавычках и с явными отказами от верификации. Reuters прямо пишет, что не смог проверить это утверждение. Moscow Times подчёркивает, что Grinex доказательств не предоставила. Meduza, вводя контекст, сразу называет Grinex «инструментом обхода санкций». Существенно и молчание: ни одно западное разведведомство по инциденту публично не высказалось. Decrypt направил прямой запрос в U.S. Secret Service, проводившую в марте 2025-го операцию против Garantex, и получил стандартный ответ — без комментариев по продолжающимся расследованиям. От украинской стороны — никаких заявлений, никаких намёков через источники. Показательно: в июне 2025 года по иранской Nobitex прошла атака почти на 90 миллионов долларов, и группа Gonjeshke Darande (Predatory Sparrow) публично взяла ответственность на себя, демонстративно „сжигая" часть монет. Здесь — не берёт никто.

Криптоиздания подают материал противоречиво. CoinDesk вынес в заголовок «state-backed hack», но в кавычках и с оговорками; Crypto Briefing пишет о «потенциальных геополитических мотивах» с обязательным «возможно». Cointelegraph, Crypto.news, Decrypt, BeInCrypto, The Cyber Express — напротив, держатся технической линии, передают ончейн-факты и отдельно напоминают, что государственная атрибуция остаётся недоказанной, а компрометация хот-кошельков — типовой вектор взлома бирж 2025–2026 годов.

Российская пресса делится пополам. Лояльные площадки — Известия, РТ, Эксперт — ретранслируют заявление Grinex близко к оригиналу. Коммерсантъ, Ведомости, Фонтанка ведут себя сдержаннее: формулировку про спецслужбы выносят в кавычки и добавляют санкционный контекст. Специализированные криптомедиа — bits.media, 2bitcoins.ru — дают самую техническую картину: преемственность с Garantex, связь с TokenSpot, адрес консолидации, цифра 45,9 млн TRX. Примечателен комментарий Александра Бражникова из Российской ассоциации криптоэкономики в BFM: допустив версию спецслужб в принципе, он тут же предлагает куда более приземлённое объяснение — социальную инженерию против сотрудников вплоть до сценария давления на носителя ключей. Это уже не атака извне, а компрометация доверенного доступа.

Принципиальный факт: ни одно независимое технико-аналитическое имя — Elliptic, TRM Labs, Chainalysis, Global Ledger, Crystal Intelligence — версию «спецслужб» не поддержало. Все они ограничились передачей слов биржи и описанием ончейн-фактуры. В публичном поле индикаторов, указывающих на государство, пока не предъявлено.

Версия первая: внешняя кибератака

Самая технически нейтральная рамка, которую TRM Labs и Elliptic допускают явно, — это «external cyber operation». Её стоит разбирать честно.

За эту версию говорит то, что средства реально ушли. По цепочке видно: адреса горячих кошельков биржи потеряли контроль — кто-то смог подписать транзакции на вывод USDT с 54–70 адресов в относительно узкое временное окно. Одновременно был затронут TokenSpot, что косвенно указывает либо на общего оператора инфраструктуры, либо на скоординированную компрометацию. Это технически сложнее, чем обычный взлом одного хот-кошелька: нужно либо массово получить доступ к ключам подписи, либо скомпрометировать централизованный механизм выводов.

Против неё — почерк. Если бы мы имели дело с операцией уровня государства, мы бы не ожидали увидеть, как похищенное сводится на один публичный TRX-адрес и остаётся там неподвижным. У nation-state группировок, от Lazarus до условных «западных аналогов», давно отработаны мульти-хоп пайплайны: десятки проходов через миксеры, кросс-чейн мосты, DEX-свопы в разные стороны, дробление на сотни адресов. Здесь — один узел, где 45,9 миллионов TRX неделю после атаки просто лежат. Такой ончейн-почерк слабее согласуется с демонстративной государственной операцией, чем с криминальным хищением или компрометацией доверенного доступа — хотя строгим доказательством против государственной версии он, разумеется, не является.

Второй контраргумент — скромная сумма. Если цель была «нанести удар по российскому финансовому суверенитету», логичнее было бы выждать и вывести десятикратно больше. Пятнадцать миллионов в экосистеме, где через A7A5 за год прокачали больше ста миллиардов, — это символический укус, но не стратегический удар. Он болезненно бьёт по клиентам конкретной биржи, но никакого реального ущерба обходной санкционной инфраструктуре не наносит. A7A5 продолжает эмитироваться, Meer.kg работает, TokenSpot возобновил работу на следующий день.

Третий контраргумент — отсутствие атрибуции. Государственные киберподразделения обычно идут одной из двух моделей: либо работают глубоко скрытно, оставляя задним числом ровно те следы, которые нужно оставить (и тогда у серьёзных blockchain-аналитиков появляются индикаторы, как это было с Lazarus), либо публично берут на себя ответственность в политических целях (как Predatory Sparrow по Nobitex). Здесь — ни того, ни другого. Анонимная техническая операция без претензий и без характерных TTP статистически гораздо чаще оказывается криминальной.

Версия вторая: инсайдер или компрометация доверенного доступа

Это версия, на которую прямо указывает SecurityLab и которую косвенно, но отчётливо озвучивает BitOK. Её суть: атакующий не «пробивал» защиту извне, а получил легитимный доступ — либо через скомпрометированного сотрудника, либо через социальную инженерию против носителя критических прав подписи, либо через сговор внутри.

За эту версию — несколько вещей. Первое: одновременная потеря контроля над 54–70 адресами почти неизбежно означает, что к атакующему попал какой-то централизованный механизм подписи или масс-вывода. Это не эксплойт смарт-контракта (Grinex работает на CEX-архитектуре), а компрометация ключевого звена операционной цепочки. Второе: затронут параллельно TokenSpot, что в теории наводит на общего техоператора или общий кастодиальный процесс. Третье: характер отмывания. Быстрая конвертация в TRX через SunSwap и остановка на одном адресе выглядят так, будто исполнитель знает внутренние процедуры биржи — на что она смотрит и чего не видит — и не опасается, что кто-то внутри технически перехватит процесс: потому что либо сам этот «кто-то», либо его учётка и есть источник атаки.

Косвенный, но показательный штрих — комментарий Бражникова в BFM. Человек, близкий к российскому крипторынку, почти автоматически уходит от геополитической рамки к куда более приземлённому сценарию: социальная инженерия, давление на сотрудника с доступом, компрометация процесса подтверждения операций. Это не атака извне — это работа изнутри периметра.

Слабое место этой версии — в том, что она, как и любая другая, не доказана. У публики нет ни подтверждённых следов утечки ключей, ни имён, ни идентифицированных подставных транзакций. Это реконструкция по косвенным, а не по прямым индикаторам. Но по совокупности она объясняет происходящее заметно лучше, чем рамка «спецслужбы». И, что важно, она ровно того сорта, какую бирже меньше всего хочется признавать публично: «нас взломал инсайдер» — катастрофический репутационный удар, говорящий о системных провалах оперсека. Патриотическая версия про спецслужбы — куда более управляемый нарратив.

Версия третья: имитация и тихий выход

Версию exit scam TRM Labs называет менее вероятной, но прямо не снимает с рассмотрения. Её логика строится на общем контексте.

Grinex находится под перекрёстным санкционным давлением США, Великобритании и ЕС, ЕС прямо запретил A7A5 в октябре 2025-го. Операции биржи становятся всё токсичнее для внешних контрагентов. Бенефициары — частью умерли (Бещеков), частью в розыске с пятимиллионной наградой (Мира Серда), частью заблокированы в новых юрисдикциях (Менделеев, Каравацкий). В такой ситуации объявление о взломе с пропажей клиентских средств может быть способом «списать» невозвращаемые обязательства перед пользователями под красивым геополитическим нарративом.

Аргументы «за» здесь непрямые, но совокупно значимые. Во-первых, биржа не раскрывает ни технический вектор, ни имён «врагов», ни каких-либо индикаторов, которые можно было бы независимо проверить. Во-вторых, ончейн-поведение — одна консолидационная точка, никаких сложных разветвлений — подозрительно удобное для последующего управляемого «проявления»: деньги лежат там, где контроль над адресом в случае чего может оказаться у связанных с биржей людей. В-третьих, под публикациями российских СМИ в комментариях регулярно встречается интуитивная формулировка «владельцы биржи решили свалить с деньгами клиентов» — это голос рядового крипторынка, который такой сценарий узнаёт по опыту.

Аргументы против — тоже есть, и TRM Labs делает на них ставку. Во-первых, Grinex — биржа операционно живая и интегрированная в государственно одобренный контур расчётов A7: закрывать её самим себе — не банальное решение, особенно когда A7 продвигает «Росвексель» и расширяет присутствие в Африке. Во-вторых, exit scam классической механики предполагал бы уведение гораздо большего объёма — а 15 миллионов при оборотах экосистемы в сотни миллиардов выглядят как странно скромная «касса» для инсценировки. В-третьих, одновременный удар по TokenSpot — лишняя деталь, не вписывающаяся в сценарий «биржа сама себя ограбила».

Проще говоря, exit scam объясняет мотив, но хуже объясняет исполнение. Полностью закрыть эту версию пока нельзя — слишком многое в заявлении биржи выглядит удобным, — но и делать её основной оснований недостаточно.

Версия четвёртая: государственная операция

Эта рамка активнее всего прозвучала в CoinDesk, Crypto Briefing и ретроспективно в Protos. Её исходная посылка проста: Grinex — важная часть российской санкционной эвазии, поэтому естественно предположить, что кто-то из санкционирующих юрисдикций захотел ударить по инфраструктуре. Прецеденты — прежде всего иранский Nobitex в июне 2025-го — показывают, что такой сюжет в мире 2025–2026 годов не фантастический.

Но есть принципиальная разница. По иранской Nobitex в июне 2025 года прошла атака почти на 90 миллионов долларов, и ответственность публично взяла группа Gonjeshke Darande (в англоязычной прессе — Predatory Sparrow), широко ассоциируемая с израильскими кибероперациями. Её действия сопровождались характерными индикаторами: похищенные средства были намеренно «сожжены» — отправлены на vanity-адреса, в которые была зашита политическая строка вида «FuckiRGCTerrorists», откуда их уже никто не сможет вывести.

Что важнее — ни один из ведущих частных блокчейн-аналитиков в публичном поле не увидел признаков государственного уровня. Chainalysis, Elliptic, TRM Labs, Global Ledger и Crystal Intelligence регулярно атрибутируют крупные взломы конкретным группировкам, включая государственные, когда для этого есть основания. Здесь — отсутствие такой атрибуции и прямая фраза TRM о том, что «external cyber operation более вероятна, чем exit scam, но insider involvement не исключён». Это язык не индустрии, видящей перед собой государственную операцию, а индустрии, видящей криминальный инцидент с открытым вопросом о помощи изнутри.

Можно возразить, что государственные операции иногда сознательно маскируются под обычный криминал — это верно. Но тогда приходится строить сценарий, где государство (а) проводит тщательно маскированную операцию, чтобы (б) её не могли доказать, при этом (в) ничего не делает для того, чтобы её результаты имели политический вес, и (г) удовлетворяется символической суммой в 15 миллионов, которая не наносит структурного ущерба ничему. Это слишком много допущений ради слишком бледного результата. Бритва Оккама рекомендует не умножать сущности.

Тем более что самой Grinex государственная рамка идеально выгодна. Как только признаёшь, что деньги клиентов украдены по внутренней халатности или — тем более — по инсайду, начинается уже совсем другой разговор: о компенсациях, о юридической ответственности, о техническом аудите. Как только удаётся убедить аудиторию, что виноваты «структуры недружественных государств», — деньги фактически списываются в категорию «внешнеполитического форс-мажора», к которому претензий не предъявишь.

Что реально видно в блокчейне: сухой остаток

Если отключить геополитический шум и смотреть только на данные, картина становится прозрачной.

Пятнадцатого апреля в 15:00 мск с кошельков Grinex начинают уходить USDT. Цепочка транзакций выстраивается в течение нескольких часов. Движение — преимущественно по TRON, частично Ethereum. Общая экспозиция — около 15 миллионов долларов. Затронуто от 54 (по публикации биржи) до ~70 адресов (по расширенной карте TRM). В том же окне около пяти тысяч долларов ушло с двух кошельков TokenSpot на ту же конечную точку. Конвертация USDT в TRX идёт через SunSwap — встроенный в TRON DEX. Средства аккумулируются на адресе TH9kgjfrKeTNeyXtDKvxCXZ1dVKr7neKVa, где и лежат по состоянию на 17 апреля в количестве 45 898 251 TRX — примерно 14,98 миллиона долларов по курсу дня.

Tether по состоянию на 17 апреля публично не объявлял о заморозке адресов в связи с инцидентом. Это логично: к моменту широкой огласки значительная часть USDT уже была конвертирована в TRX. При этом в открытом поле пока нет дополнительных форензик-материалов, которые существенно усиливали бы одну из версий сверх уже опубликованных разборов TRM и Elliptic. Это не подтверждает автоматически ни одну гипотезу, но показывает: значительная часть атрибуции по-прежнему строится не на раскрытых технических артефактах, а на косвенных признаках и позициях самих сторон.

Это, кстати, ещё один косвенный штрих к вопросу об «атаке западных спецслужб». Если бы операция была такой атакой, можно было бы рассчитывать хотя бы на частичное сотрудничество между USDT-эмитентом, подсанкционными юрисдикциями и публичными трекерами. Вместо этого — тишина. На которой удобно рассказывать любую версию, потому что её никто публично не опровергнет.

Что это значит для рынка и для российских пользователей

Если оторваться от конкретных версий и посмотреть на практические последствия, картина становится менее интригующей, но более отрезвляющей.

Для российских пользователей криптовалюты ключевой урок — не политический, а финансово-гигиенический. Деньги, заведённые на подсанкционную биржу, по факту не имеют защитных механизмов: ни страховки депозитов, ни юрисдикционной защиты, ни возможности взыскания, ни шанса на сотрудничество с эмитентами стейблкоинов. Валерий Корнеев в комментарии НСН сформулировал это без обиняков: шансы инвесторов вернуть деньги он назвал «абсолютно призрачными», потому что ситуация не подпадает ни под какую страховку. Это не преувеличение — это реальность санкционной серой зоны. Grinex не является субъектом, к которому можно подать иск в суд, юрисдикционно понятный клиенту; его операторы либо умерли, либо в розыске, либо под санкциями. Любая попытка взыскать средства упирается в стену.

Для рынка как целого инцидент — ещё один эпизод в серии, показывающий структурную уязвимость «альтернативных» бирж, работающих в санкционной серой зоне. Их привлекательность для пользователей — именно в отсутствии KYC/AML-строгости, в готовности обслуживать подсанкционные потоки, в операциях с экзотическими стейблкоинами. Ровно эта привлекательность и делает их системно уязвимыми: отсутствие внешнего надзора и регуляторной дисциплины означает отсутствие и внутренних стимулов к строгому оперсеку, к независимым аудитам, к процедурам доверенного хранения ключей. Одно удачное попадание — через сотрудника, через социальную инженерию, через компрометацию узкого процесса — и биржа теряет столько, сколько теряет.

Репутационный удар для экосистемы A7A5 менее очевиден, но реален. Сама эмиссия токена, его технический ландшафт и B2B-оборот от атаки на Grinex напрямую не пострадали: A7A5 продолжает ходить, Meer.kg работает, новые транзакции идут. Но модель, в которой ключевая торговая площадка для национально важного стейблкоина оказывается такой хрупкой, создаёт дополнительный фон недоверия для тех внешнеторговых контрагентов, которых Россия пытается в этот контур привлечь. Партнёр в Зимбабве, Нигерии или ЮВА, оценивающий риск использования A7A5 для расчётов, теперь в своей внутренней матрице добавит ещё один чёрный ящик — «возможность хищения на бирже, которая сама объясняет случившееся через спецслужбы».

Наконец, для публичной дискуссии о криптовалютах в России инцидент становится удобным поводом говорить не о тех рисках, о которых стоило бы. В провластной логике он подаётся как ещё одно подтверждение «гибридной агрессии Запада»; в оппозиционной — как очередной симптом провала попыток обойти санкции. Оба сюжета удобно вписываются в существующие рамки, и оба обходят главный вопрос: что в устройстве этой биржи позволило за несколько часов вывести 15 миллионов долларов клиентов, и почему о причинах сама биржа предпочитает не говорить конкретно.

Что мы знаем, чего не знаем и чего ждать

Подведём холодный итог.

Мы знаем, что хищение произошло. Оно ончейн-подтверждено двумя независимыми техническими командами, Elliptic и TRM Labs, с согласованной суммой около 15 миллионов долларов и согласованной схемой — конвертация USDT в TRX через SunSwap и консолидация на адресе TH9kgjfrKeTNeyXtDKvxCXZ1dVKr7neKVa. Мы знаем, что затронут не только Grinex, но и связанный TokenSpot. Мы знаем, что хищение произошло 15 апреля в окно, начинающееся около полудня UTC. Мы знаем, что по состоянию на 17 апреля средства лежат неподвижно, Tether заморозку публично не объявлял, биржа не возобновила операции.

Мы не знаем технического вектора атаки: Grinex его не раскрыла, независимые аналитики публично не реконструировали. Мы не знаем, где именно — юридически — биржа подала заявление в правоохранительные органы, и подала ли вообще во что-то, кроме телеграм-поста. Мы не знаем, был ли это инсайдер, внешняя атака на хот-кошельки, социальная инженерия против сотрудника или комбинированный сценарий. Мы не знаем, есть ли в истории вторая сторона — команда, которая провела операцию, — и если да, то кто она. Мы не знаем позиции российских регуляторов: ни ЦБ, ни Минфин, ни ФСБ по инциденту не высказывались. Мы не знаем, будет ли компенсация пользователям; прецедент Garantex и аналогичных площадок говорит скорее «нет».

Чего ждать в ближайшие недели. Первое — возможных движений на адресе консолидации. Если TRX с TH9kgj…KVa начнут двигаться — через миксеры, мосты, новые DEX-свопы — это даст дополнительную картину исполнителя. Если останутся лежать долго — это либо сознательная «консервация» средств, либо индикатор того, что их движение заблокировано техническими или юридическими средствами, о которых публично не говорится. Второе — возможных публикаций Chainalysis, Global Ledger и Crystal Intelligence. Их отчёты обычно выходят с задержкой в несколько недель и дают более полную атрибуционную картину. Третье — реакции Tether. Технически заморозка USDT задним числом не вернёт средства, но может заблокировать будущие попытки конвертации. Четвёртое — возможных заявлений самой Grinex. Если биржа всё же откроется, её решение по поводу клиентских балансов и компенсаций скажет о реальной версии случившегося больше, чем любой патетический пост в Telegram.

Нарратив о «западных спецслужбах» будет прессой постепенно забываться — доказательной почвы под ним нет. Сценарий инсайдерского компромисса или смешанного внешне-внутреннего инцидента, напротив, будет укрепляться по мере накопления ончейн-наблюдений и технических деталей. А окончательный ярлык — «кибератака», «exit scam» или что-то промежуточное — история получит только тогда, когда её будут рассматривать в ретроспективе, в отрыве от сегодняшнего медиашума.

Одно можно сказать уже сейчас. Версия Grinex — самая удобная из возможных для самой биржи. Это делает её одновременно подозрительной и трудно опровергаемой. Ничья независимая позиция — от Elliptic и TRM Labs до Reuters и Kyiv Independent — её не подтверждает. Когда у сюжета единственный рассказчик, заинтересованный в определённом его звучании, а все независимые свидетели молчат или прямо отказываются от верификации, — долг технически подготовленного читателя состоит в том, чтобы не принимать этот рассказ за установленный факт. Хищение реально. Версия о причастности спецслужб — пока недоказана. Никто из тех, у кого были бы инструменты её опровергнуть или подтвердить, к заявлению Grinex публично не присоединился.

❗️Материал подготовили:

редакция Crypto Headlines и Web3ru

Автор канала Trader 80/20

Еще почитать:

Источники

Первичные материалы и техразборы

- Telegram Grinex Official, пост №308 от 16.04.2026: https://t.me/grinex_official/308

- TRM Labs, технический разбор взлома: https://www.trmlabs.com/resources/blog/sanctioned-russian-exchange-grinex-and-kyrgyzstani-exchange-tokenspot-hit-in-usd-15-million-theft

- TRM Labs, разбор Garantex / Grinex / A7A5: https://www.trmlabs.com/resources/blog/garantex-grinex-and-the-a7a5-token-a-deep-dive-into-sanctions-evasion-networks

- Elliptic, ончейн-анализ инцидента: https://www.elliptic.co/blog/sanctioned-russia-linked-crypto-exchange-grinex-halts-operations-following-alleged-hack

- Elliptic, отчёт по A7A5: https://www.elliptic.co/blog/a7a5-the-ruble-backed-stablecoin-100-billion-in-transactions

- Chainalysis, A7A5 / Grinex и санкции: https://www.chainalysis.com/blog/a7a5-grinex-russian-crypto-economy-ofac-sanctions-august-2025/

- Chainalysis, демонтаж Garantex: https://www.chainalysis.com/blog/russian-exchange-garantex-dismantled/

- Crystal Intelligence, расследование Garantex → Grinex: https://crystalintelligence.com/investigations/garantex-re-emerges-as-grinex/

- BitOK / Bits.media, скептическая позиция: https://bits.media/ataka-na-birzhu-grinex-ne-svyazana-so-spetssluzhbami-bitok/

- SecurityLab, версия инсайда: https://www.securitylab.ru/blog/personal/SimlpeHacker/360369.php

Новости на русском языке

- РБК Крипто: https://amp.rbc.ru/crypto/news/69e0e66d9a794719e9850409

- РБК (арест Бещекова): https://www.rbc.ru/society/12/03/2025/67d148e69a794761e0ce715c

- РАПСИ: https://rapsinews.ru/international_news/20250313/310698719.html

- Meduza: https://meduza.io/news/2026/04/16/kriptobirzha-grinex-cherez-kotoruyu-rossiya-obhodit-sanktsii-zayavila-ob-atake-zapadnyh-spetssluzhb-ploschadka-utverzhdaet-chto-hakery-ukrali-milliard-rubley

- Meduza (о расследовании TI Russia и смерти Бещекова): https://meduza.io/feature/2025/09/10/transperensi-rasskazala-o-pererozhdenii-garantex-rossiyskoy-kriptobirzhi-dlya-obhoda-sanktsiy-kotoruyu-pytalis-unichtozhit-vlasti-ssha

- The Insider: https://theins.ru/news/291579

- Коммерсантъ (про инцидент): https://www.kommersant.ru/doc/8590801

- Коммерсантъ (про арест Бещекова): https://www.kommersant.ru/doc/7566528

- Ведомости: https://www.vedomosti.ru/investments/news/2026/04/16/1190918-kriptobirzha-grinex

- Известия: https://iz.ru/2080231/2026-04-16/birzha-grinex-zaiavila-o-vzlome-zapadnymi-spetcsluzhbami-i-krazhe-1-mlrd-rub

- Фонтанка: https://www.fontanka.ru/2026/04/16/76370177/

- CNews (о смерти Бещекова): https://www.cnews.ru/news/top/2025-09-08_umer_administrator_rossijskoj

- Expert.ru: https://expert.ru/amp/news/kriptobirzha-grinex-zayavila-o-vzlome-zapadnymi-spetssluzhbami-i-krazhe-bolee-1-mlrd-rub/

- BFM (комментарий Бражникова): https://www.bfm.ru/news/603974

- НСН (комментарий Корнеева): https://nsn.fm/economy/vzlom-spetssluzhb-rossiyanam-ne-smogut-vernut-dengi-s-kriptobirzhi-grinex

- 2bitcoins.ru: https://2bitcoins.ru/kripto-birzha-grinex-zakryla-torgovlyu-posle-vzloma-na-14-mln-chto-proizoshlo/

Новости на английском языке

- Reuters: https://www.reuters.com/legal/government/russia-linked-grinex-crypto-exchange-suspends-operations-after-cyber-attack-2026-04-16/

- The Moscow Times: https://www.themoscowtimes.com/2026/04/17/russia-linked-crypto-exchange-grinex-says-lost-over-13mln-in-cyberattack-a92528

- Kyiv Independent: https://kyivindependent.com/sanctioned-russian-crypto-exchange-shuts-down-after-cyberattack/

- United24 Media: https://united24media.com/latest-news/russian-sanctions-evasion-crypto-exchange-suspends-operations-after-13m-cyberattack-17986

- CoinDesk: https://www.coindesk.com/business/2026/04/17/russia-linked-grinex-exchange-halts-operations-after-usd13-million-state-backed-hack

- Decrypt: https://decrypt.co/364656/russian-crypto-exchange-grinex-halts-trading-13m-exploit

- Cointelegraph: https://www.tradingview.com/news/cointelegraph:732299f04094b:0-russia-linked-crypto-exchange-grinex-halts-trading-after-14m-hack/

- Crypto.news: https://crypto.news/sanctioned-crypto-exchange-grinex-suspends-trading-after-14m-hack/

- CryptoBriefing: https://cryptobriefing.com/grinex-crypto-hack-suspends-operations/

- The Record (о санкциях августа 2025): https://therecord.media/treasury-department-renews-sanctions-garantex-grinex

Санкционный контекст: Garantex, A7A5

- OFAC (Treasury), пресс-релиз SB0225 от 14.08.2025: https://home.treasury.gov/news/press-releases/sb0225

- State Department, награда за информацию о Garantex (14.08.2025): https://www.state.gov/releases/office-of-the-spokesperson/2025/08/u-s-targets-cryptocurrency-exchange-offering-rewards-totaling-up-to-6-million

- State Department, карточка Мира Серды: https://www.state.gov/aleksandr-mira-serda

- DOJ, операция против Garantex (март 2025): https://www.justice.gov/opa/pr/garantex-cryptocurrency-exchange-disrupted-international-operation

- UK Government, санкции от 20.08.2025: https://www.gov.uk/government/news/uk-targets-sanctions-circumvention-and-crypto-networks-exploited-by-russia

- Financial Times, расследование A7A5: https://www.ft.com/content/1c71cac0-b86b-4361-8f54-ee5d3bb5a489

- Transparency International Russia in Exile, «Crypto Laundromat»: https://cryptolaundromat.ti-russia.org

- ICIJ, о судьбе Garantex: https://www.icij.org/news/2025/09/cryptocurrency-exchange-garantex-lives-on-despite-sanctions-new-report-unveils/

- OCCRP: https://www.occrp.org/en/news/from-moscow-to-dubai-garantexs-crypto-network-survives-sanctions

- Lawfare, об Илане Шоре: https://www.lawfaremedia.org/article/to-evade-sanctions--the-kremlin-turns-to-a-convicted-money-launderer

- KrebsOnSecurity, об аресте Бещекова: https://krebsonsecurity.com/2025/03/alleged-co-founder-of-garantex-arrested-in-india/